Avez-vous des fichiers ou des messages que vous souhaitez garder cachés ? Pour les garder en sécurité, vous devez utiliser des clés de cryptage GPG. Si vous utilisez Linux, crypter vos fichiers à l’aide de GPG est facile tant que GnuPG est installé.

Voici comment vous pouvez générer des clés GPG sous Linux avec quelques commandes de terminal simples.

Contenu

Installer GnuPG

Vous devrez commencer par installer GnuPG en premier. Pour les distributions basées sur Debian ou Ubuntu, ouvrez un terminal et exécutez :

Les distributions Linux utilisant DNF ou YUM (comme Fedora) doivent exécuter ce qui suit :

ou

Si vous utilisez Arch, installez GnuPG avec la commande suivante :

Vous pouvez également télécharger le code source et le compiler vous-même si vous préférez.

Génération de votre paire de clés GPG

Une fois GnuPG installé, vous devrez générer votre propre paire de clés GPG, composée d’une clé privée et d’une clé publique. La clé privée est votre clé principale. Il vous permet de décrypter/crypter vos fichiers et de créer des signatures qui sont signées avec votre clé privée.

La clé publique, que vous partagez, peut être utilisée pour vérifier que le fichier crypté provient bien de vous et a été créé à l’aide de votre clé. Il peut également être utilisé par d’autres pour crypter des fichiers à décrypter.

Pour générer votre paire de clés, ouvrez votre terminal et tapez ce qui suit :

Cela commencera la génération de la paire de clés. Il vous sera demandé d’entrer votre nom complet et votre adresse e-mail. Faites-le et appuyez sur Entrée.

Il vous sera demandé de confirmer vos choix, de les modifier ou de quitter. Sélectionnez votre option et appuyez sur Entrée.

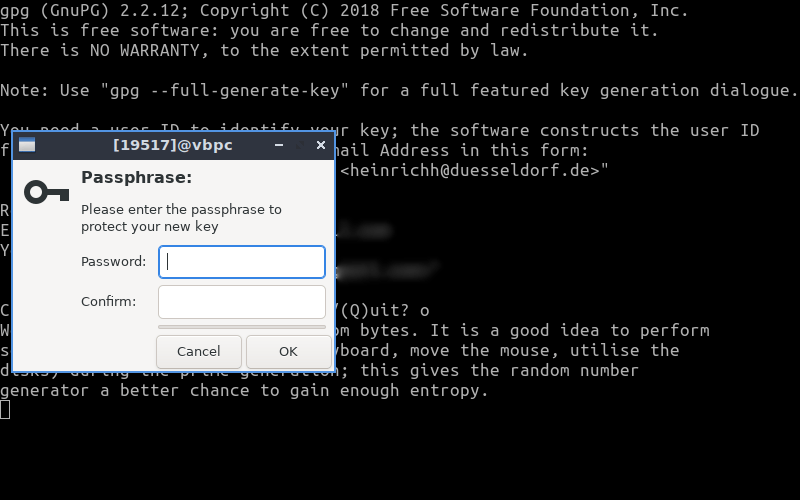

Avant que la clé ne soit générée, vous devrez fournir une phrase secrète sécurisée. Tapez-le et appuyez sur Entrée.

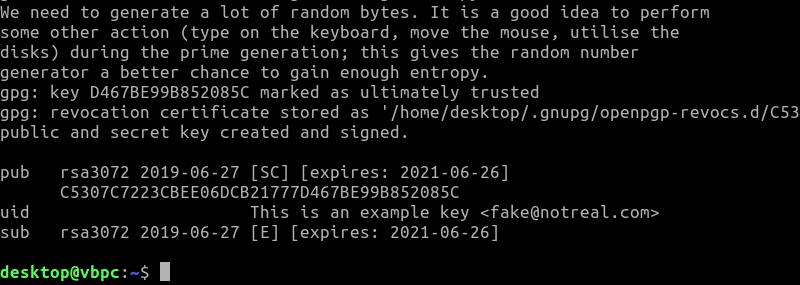

La génération de votre clé peut prendre un certain temps. Une fois que c’est fait, vous verrez une confirmation.

Révocation des clés

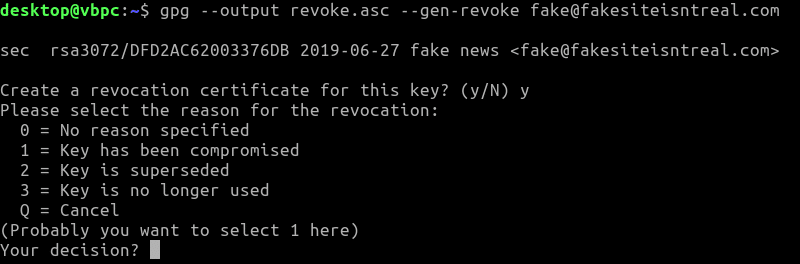

Si, pour une raison quelconque, vous devez révoquer votre clé, exécutez la commande suivante :

uid sera votre identifiant d’utilisateur clé. Par exemple, vous pouvez utiliser votre adresse e-mail ici. Cela générera un certificat de révocation – vous aurez besoin de votre mot de passe pour le faire. Vous devrez donner une raison, en choisissant parmi une liste numérotée allant de zéro à trois.

Vous pouvez le faire immédiatement après avoir généré votre clé. Il produira votre certificat dans un fichier – dans ce cas, un fichier nommé « revoke.asc ».

Exporter votre clé publique dans un fichier

Pour partager vos fichiers ou messages avec d’autres, vous devrez partager votre clé publique, ce qui signifie l’exporter depuis votre machine. Pour exporter votre clé publique dans un fichier, ouvrez un terminal et tapez :

Si vous souhaitez que la clé soit dans un format lisible (par exemple, en ASCII dans un fichier texte), exécutez la commande suivante :

Vous pouvez ensuite ouvrir ce fichier à l’aide de n’importe quel éditeur de texte standard.

Exportation de votre clé publique vers un serveur de clés

Vous pouvez faciliter le partage et la recherche de votre clé publique en l’enregistrant sur un serveur de clés, un référentiel public de clés. Vous pouvez utiliser le référentiel MIT, par exemple, qui synchronisera votre clé avec d’autres référentiels.

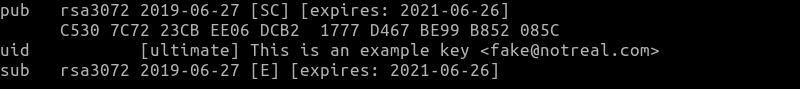

Tout d’abord, trouvez votre identifiant de clé en ouvrant un terminal et en tapant :

Localisez votre clé et notez les huit derniers chiffres de votre ID utilisateur de clé (votre empreinte digitale d’ID utilisateur). Par exemple, B852 085C.

À l’aide de votre ID utilisateur à huit chiffres et saisissez ce qui suit, en remplaçant B852 085C par le vôtre :

Votre clé publique sera alors enregistrée auprès du serveur de clés, où d’autres pourront ensuite la trouver et l’importer. N’oubliez pas que votre clé publique peut être partagée en toute sécurité. Il ne peut pas être utilisé pour décrypter des fichiers ou des messages, mais peut être utilisé pour les crypter afin de vous les envoyer, où vous seul pouvez les décrypter.

Cryptage et décryptage de fichiers

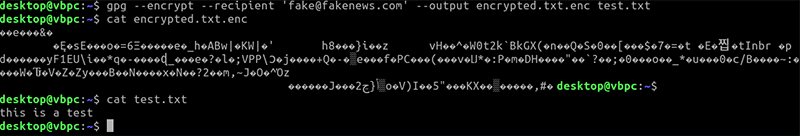

Pour crypter un fichier, ouvrez un terminal et exécutez la commande suivante :

Vous pouvez remplacer l’e-mail du destinataire par votre empreinte digitale si vous préférez. Remplacez les noms des fichiers de sortie et d’entrée par les fichiers que vous chiffrez, ainsi que votre fichier de sortie.

Pour déchiffrer le fichier, exécutez la commande suivante :

Il vous sera demandé de fournir votre mot de passe pour autoriser l’accès à votre clé privée afin de pouvoir déchiffrer le fichier. Il affichera ensuite le contenu déchiffré sous la forme du fichier répertorié sous l’indicateur –output.

Tranquillité d’esprit avec le cryptage GPG

Dans un monde idéal, vous n’auriez pas à vous soucier de chiffrer vos fichiers sensibles. Le monde n’est cependant pas idéal. Si vous craignez les regards indiscrets, le cryptage GPG protégera vos fichiers, messages et e-mails.

Si vous utilisez Windows, vous pouvez crypter vos fichiers avec Gpg4win à la place. Vous avez vos propres astuces de cryptage à partager ? Laissez-les dans les commentaires ci-dessous.

Cet article est-il utile ? Oui Non