Si vous avez déjà géré un serveur Linux à partir de Windows, vous avez probablement utilisé PuTTY ou au moins en avez entendu parler. C’est un excellent utilitaire et c’est un client SSH préféré depuis des années. Cependant, en 2019, Windows 10 a commencé à inclure un client OpenSSH prêt à l’emploi, donc PuTTY n’est plus nécessaire.

Contenu

Pourquoi vous devriez éviter les connexions basées sur un mot de passe

Le démon OpenSSH exécuté sur les serveurs a été endurci au combat, à travers des années d’utilisation, d’abus et de correctifs logiciels. Il est assez rare qu’un serveur soit piraté à cause d’un bogue dans le démon SSH. Cependant, de nombreuses intrusions sont facilitées par des administrateurs qui utilisent des mots de passe faibles. Même les mots de passe qui semblent complexes, avec des lettres et des chiffres, sont souvent sensibles aux attaques par force brute.

Entrez les clés SSH. Ceux-ci ne peuvent pas être forcés par la force brute – ils sont tout simplement trop complexes. Si vous le pouvez, désactivez les connexions par mot de passe dans votre fichier « sshd_config » (sur le serveur) et utilisez des clés à la place. Si vous voyagez et que vous ne pouvez pas emporter votre ordinateur portable avec vous, conservez simplement votre clé privée sur une clé USB et attachez-la à votre porte-clés physique. Votre serveur sera beaucoup plus sûr de cette façon.

Générer une paire de clés SSH publique/privée

Ouvrez l’invite de commande à partir du menu Démarrer et tapez :

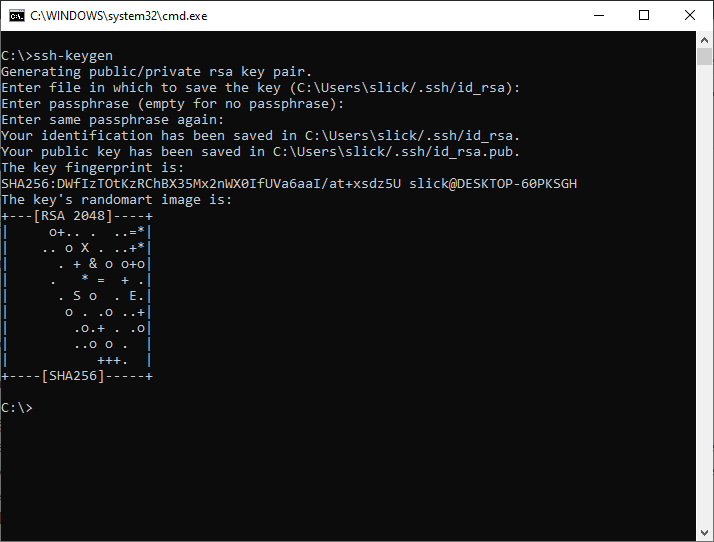

Vous devriez obtenir un résultat similaire à l’image suivante,

Si vous obtenez une erreur « commande non reconnue », suivez simplement les étapes ici pour installer OpenSSH. Cela ne se produira que sur les anciennes versions de Windows 10 qui n’ont pas été mises à niveau depuis très longtemps.

Pour générer la paire de clés publique/privée, saisissez ceci dans l’invite de commande :

À la première invite, « Entrez le fichier dans lequel enregistrer la clé », appuyez sur Entrée pour l’enregistrer dans l’emplacement par défaut.

À la deuxième invite, « Enter passphrase (vide for no passphrase) », vous avez deux options :

Lorsque vous avez terminé, vous verrez quelque chose de similaire à l’image ci-dessous.

Ouvrir la clé publique

Comme son nom l’indique, la clé privée est destinée à vous et uniquement à vous. Ne copiez/enregistrez jamais ceci sur un serveur !

La clé publique, cependant, est destinée à être enregistrée sur les serveurs auxquels vous avez l’intention d’accéder, dans le fichier « ~/.ssh/authorized_keys » (ou plutôt, collé/ajouté à ce fichier). Pour ouvrir cette clé, pour copier, puis coller, si nécessaire, entrez ce qui suit dans l’invite de commande.

La plupart des fournisseurs de cloud informatique (VPS) vous offrent aujourd’hui un moyen simple d’ajouter votre ou vos clés publiques via leurs panneaux de contrôle d’interface Web. Une fois que vous démarrez un serveur avec cette clé publique associée, vous pourrez vous connecter avec votre clé privée. Puisque la clé privée est dans son emplacement par défaut, la commande pour se connecter à un serveur/VPS est aussi simple que :

Conclusion

Comme vous pouvez le voir, il est très facile de générer des clés SSH sur Windows de nos jours. Fondamentalement, la commande ssh-keygen fait tout le travail. Si vous avez du mal à comprendre comment ajouter la clé publique au serveur, consultez la documentation de votre fournisseur. Ils ont toujours une page qui décrit, en détail, comment faire cela.

Cet article est-il utile ? Oui Non