L’une des plus grandes choses à propos de Linux est la quantité d’outils open source à votre disposition, même s’ils peuvent ne pas être installés. Dans ce mode d’emploi, nous allons installer OpenVas, une application open source d’analyse et de gestion des vulnérabilités, puis exécuter votre première analyse de vulnérabilité.

Tout d’abord, nous devons choisir notre distribution Linux de base. Cette procédure pas à pas utilisera Ubuntu. Certaines autres distributions, telles que Kali Linux, l’ont peut-être déjà installé.

En plus de notre installation Ubuntu, nous devrons choisir la version d’OpenVas avec laquelle nous allons travailler. Actuellement, trois versions sont en circulation. Pour ce didacticiel, nous utiliserons la plus récente – la version 10 de Greenbone Vulnerability Management (GVM). Pour lire plus de détails sur OpenVas ou GVM, vous pouvez les trouver ici.

Contenu

Commencer

Afin de commencer l’installation de GVM, nous devrons également installer le référentiel requis approprié, dont GVM dépend. Pour ce faire, nous allons commencer à ouvrir une session de terminal en appuyant sur Ctrl + Alt + T et exécuter la commande suivante :

La sortie de la commande ci-dessus donnera des instructions textuelles pour GVM mais vous donnera également des instructions facultatives.

Mise à jour de votre installation Ubuntu

En commençant par une nouvelle installation d’Ubuntu 18.04, nous voudrons nous assurer que nous sommes entièrement mis à jour. Pour ce faire, exécutez la commande suivante :

Installation d’OpenVas

À ce stade, nous sommes prêts à installer GVM. La base de données par défaut utilisée pour GVM est SQLite. Si vous préférez une autre base de données à utiliser avec cette solution, vous pouvez trouver des instructions supplémentaires sur le lien fourni ci-dessus.

Pour installer GVM, exécutez la commande suivante :

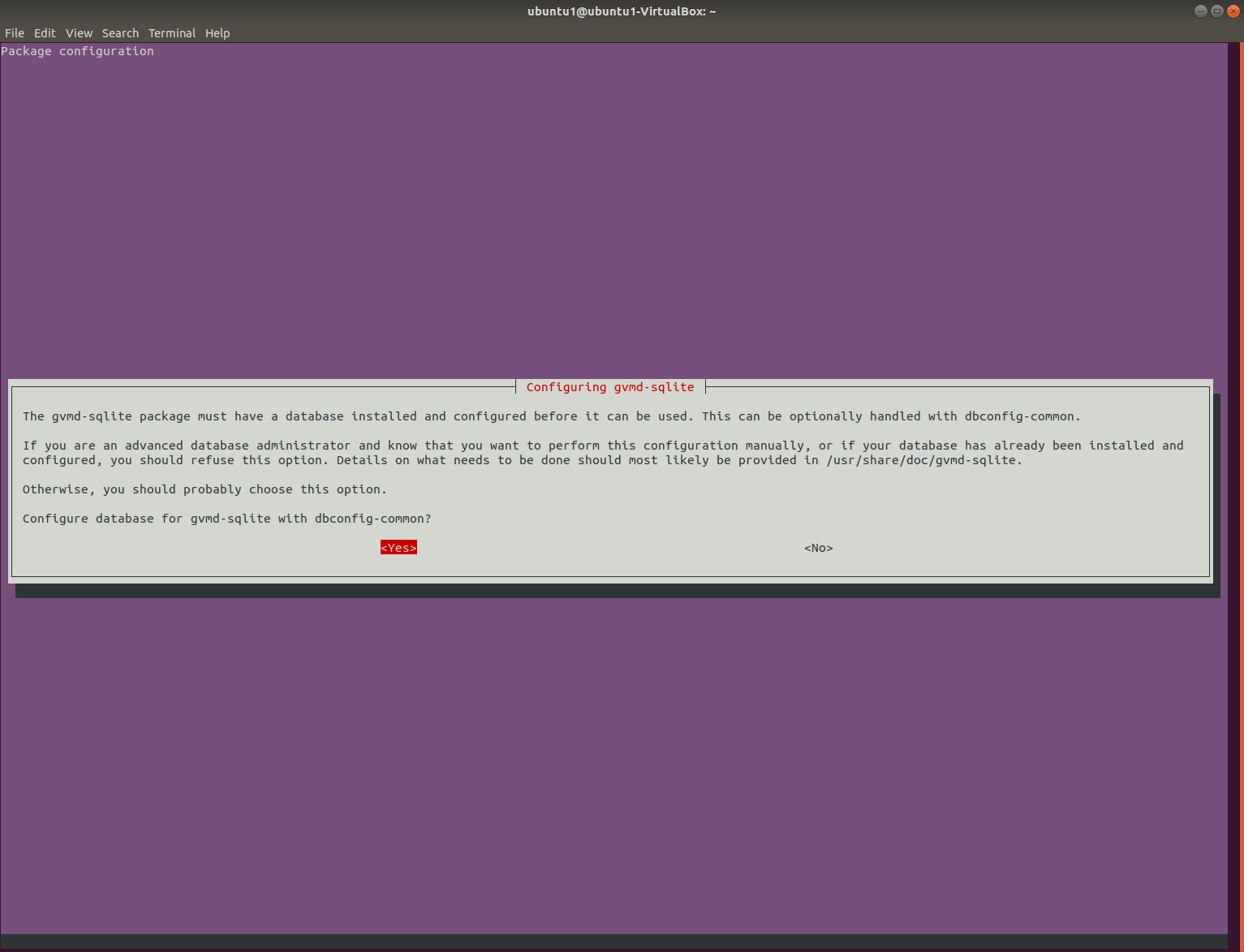

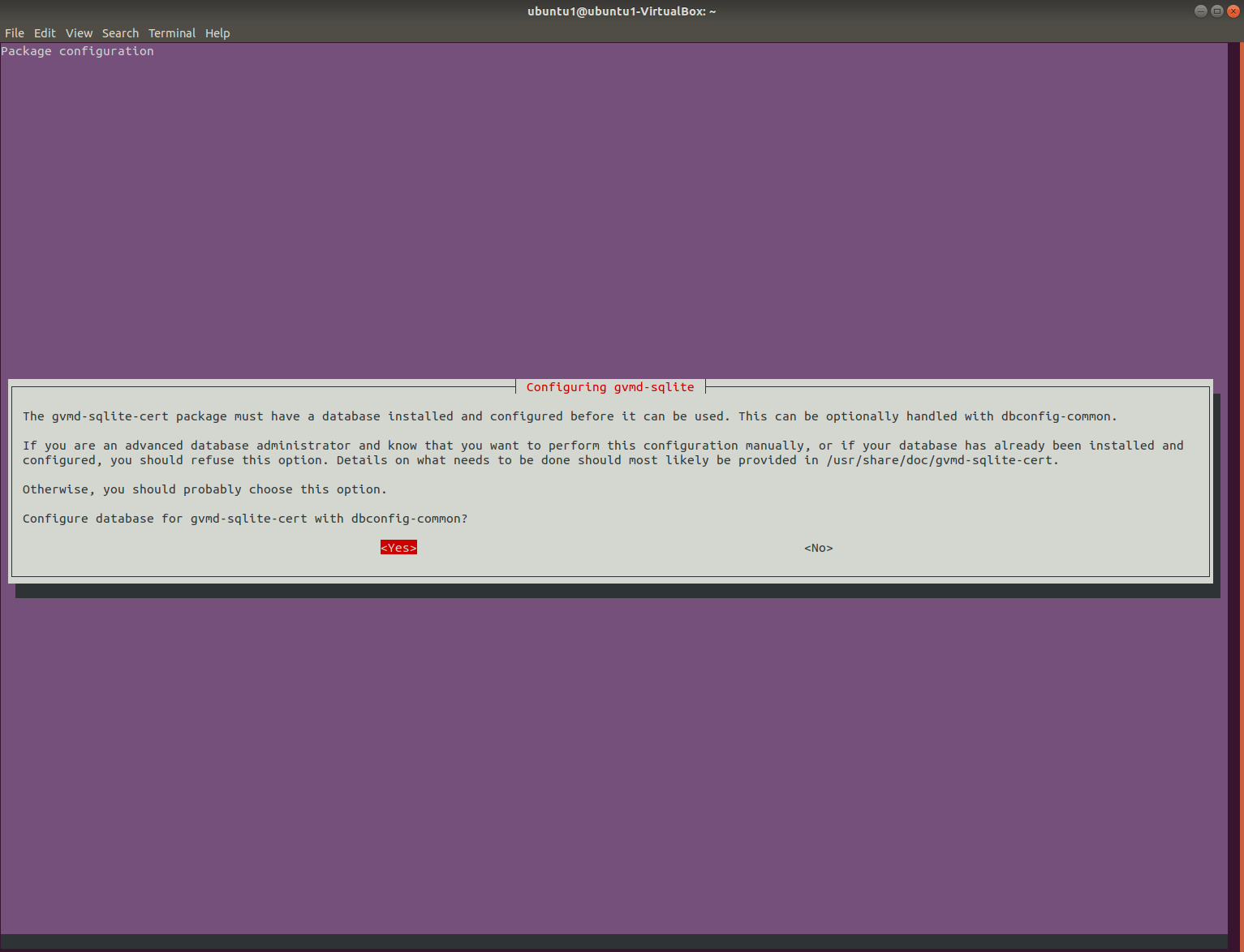

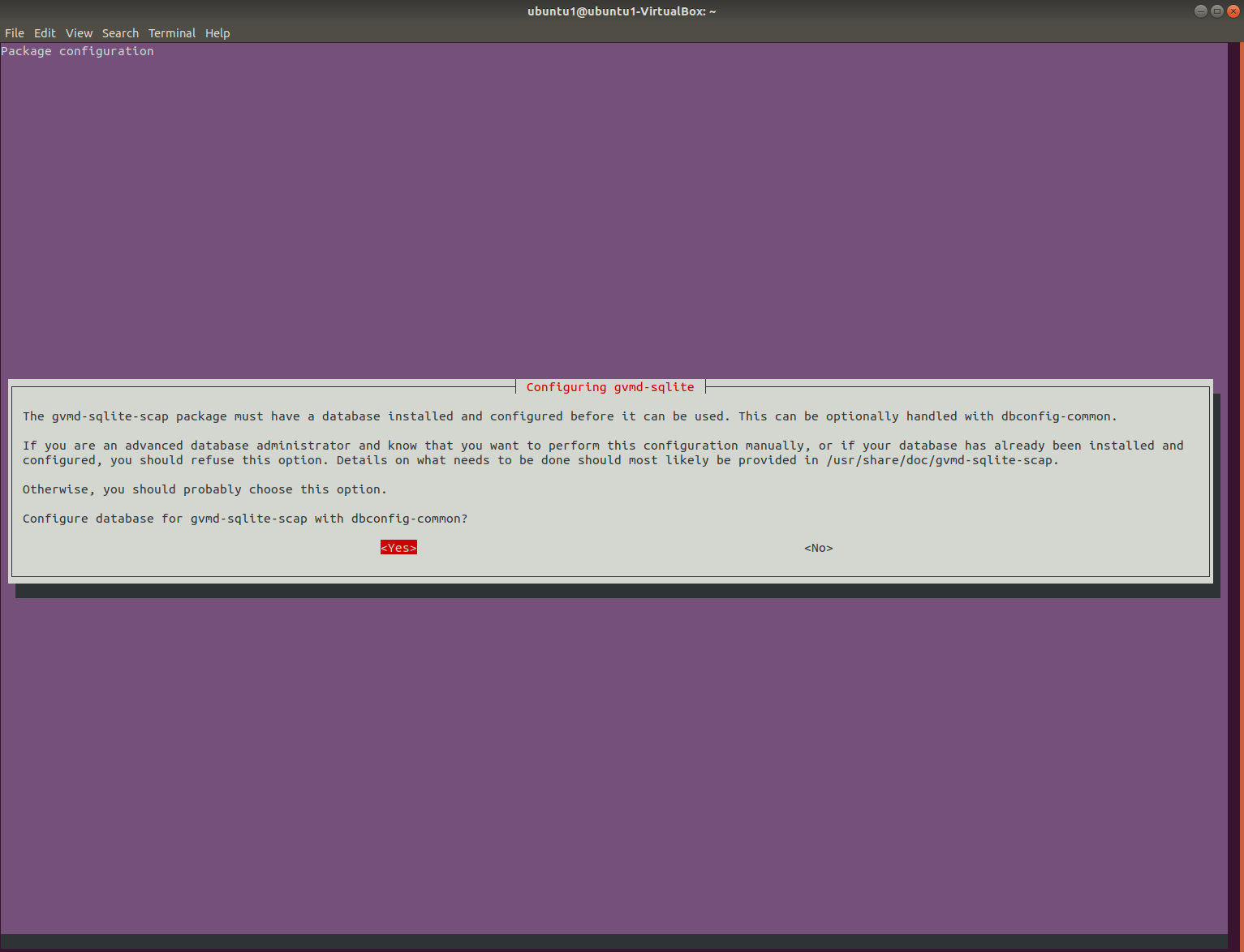

Lors de votre installation, des étapes de configuration supplémentaires vous seront demandées :

Pour configurer le socket Unix, sélectionnez « Oui ».

Pour configurer GVMD-sqlite, sélectionnez « Oui ».

Pour configurer GVMD-sqlite-cert, sélectionnez « Oui ».

Pour configurer GVMD-sqlite-scap, sélectionnez « Oui ».

Une fois l’installation terminée, la dernière étape consiste à mettre à jour les données greenbone nvt/cert/scap avec l’ensemble de commandes suivant :

Exécuter votre première analyse

Félicitations pour avoir terminé l’installation de GVM – maintenant, le plaisir commence. Tout d’abord, pour nous donner les fuzzies chaleureuses, vérifions l’état de notre installation. Toutes les applications qui fonctionnent correctement doivent afficher un point vert ou un statut « actif » lorsqu’elles sont exécutées. Nous pouvons le faire en lançant ce qui suit-

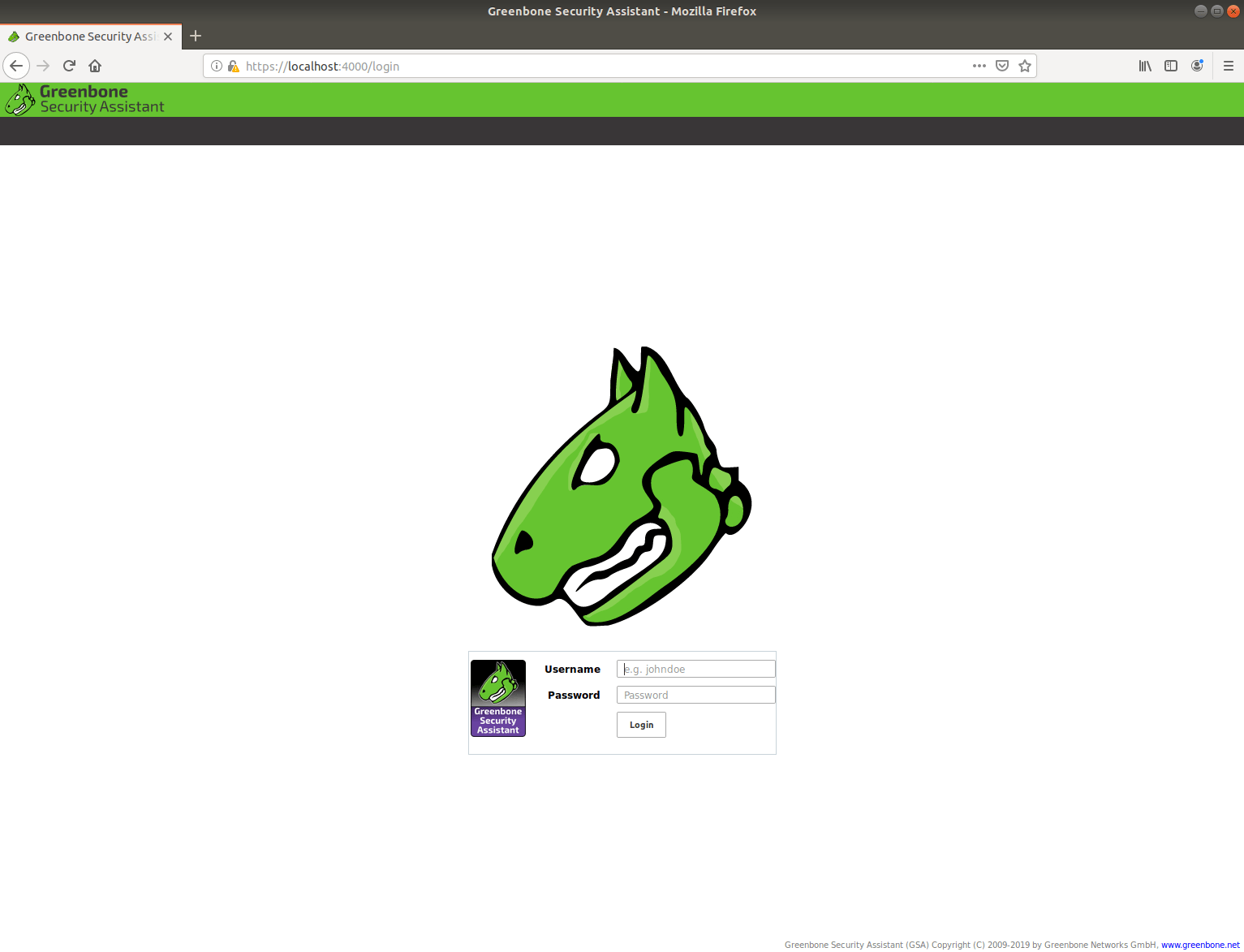

GVM donne aux utilisateurs la possibilité d’utiliser une interface Web. Pour accéder à l’interface Web, naviguez dans votre navigateur Web pour :

Connectez-vous avec les identifiants suivants :

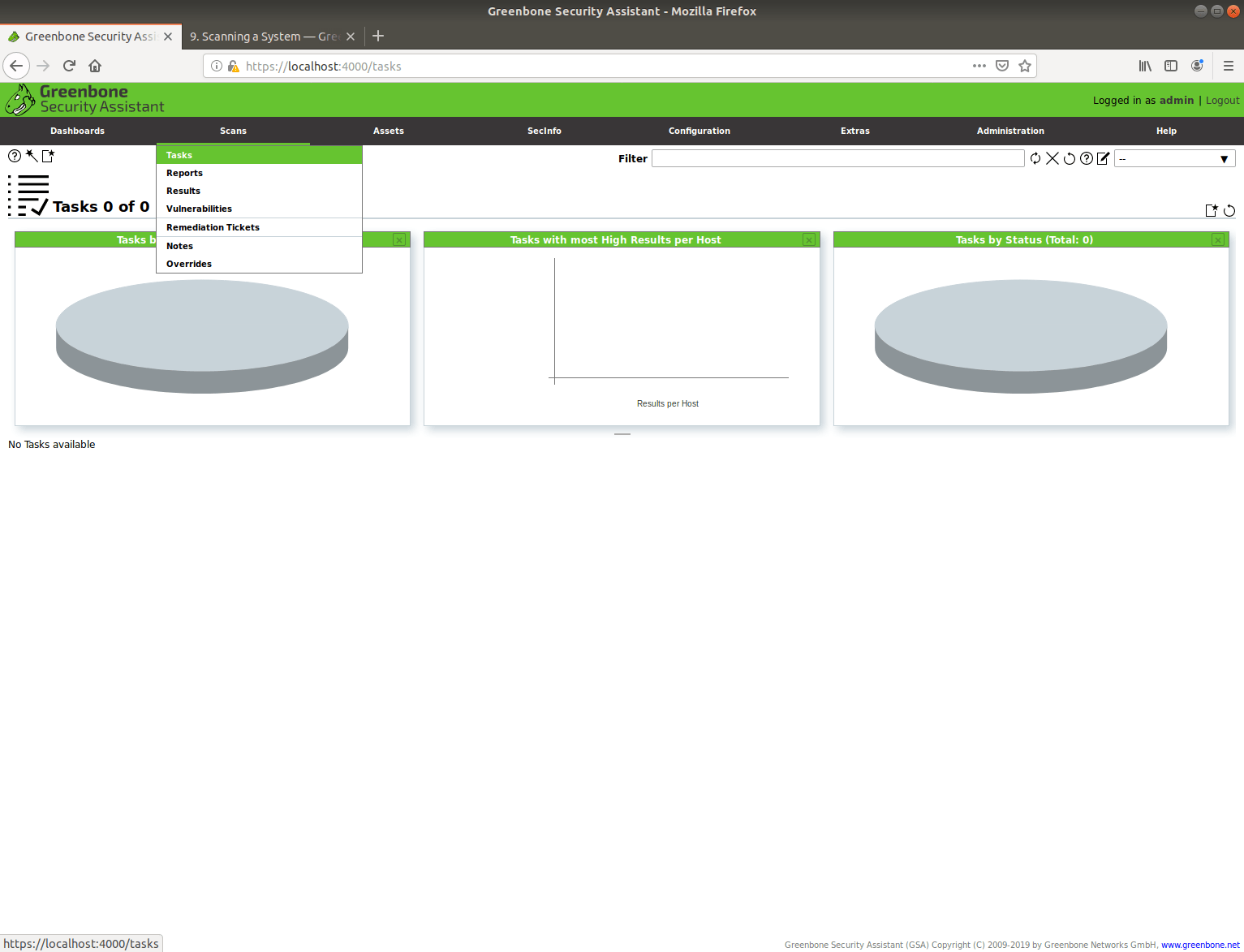

Une fois connecté à l’aide des informations d’identification d’administrateur, nous pouvons maintenant configurer notre première analyse. Pour ce faire, sélectionnez « Scan -> Tâches » dans le menu de l’application.

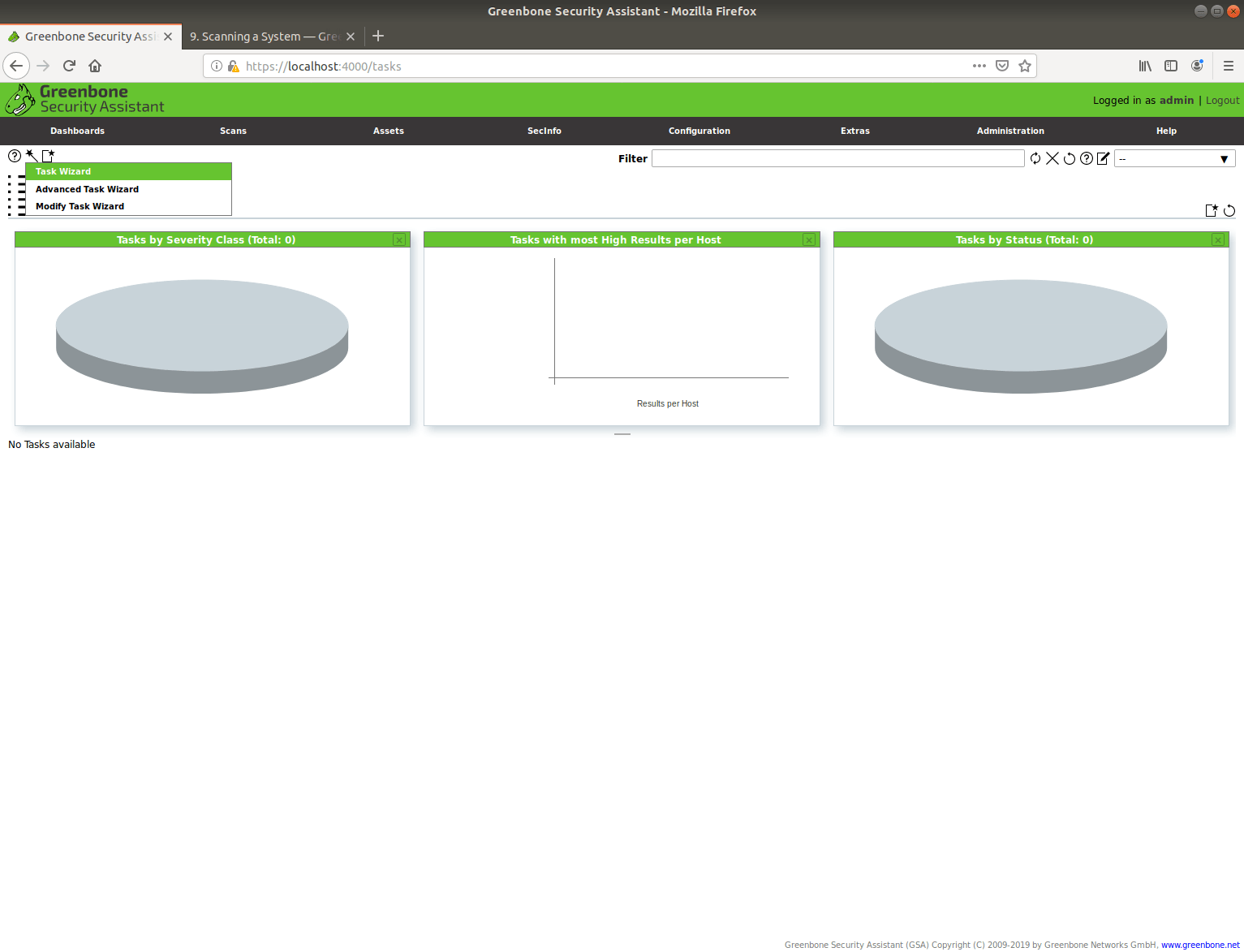

Ensuite, dans la fenêtre des tâches, recherchez l’icône « baguette » et sélectionnez Assistant de tâches.

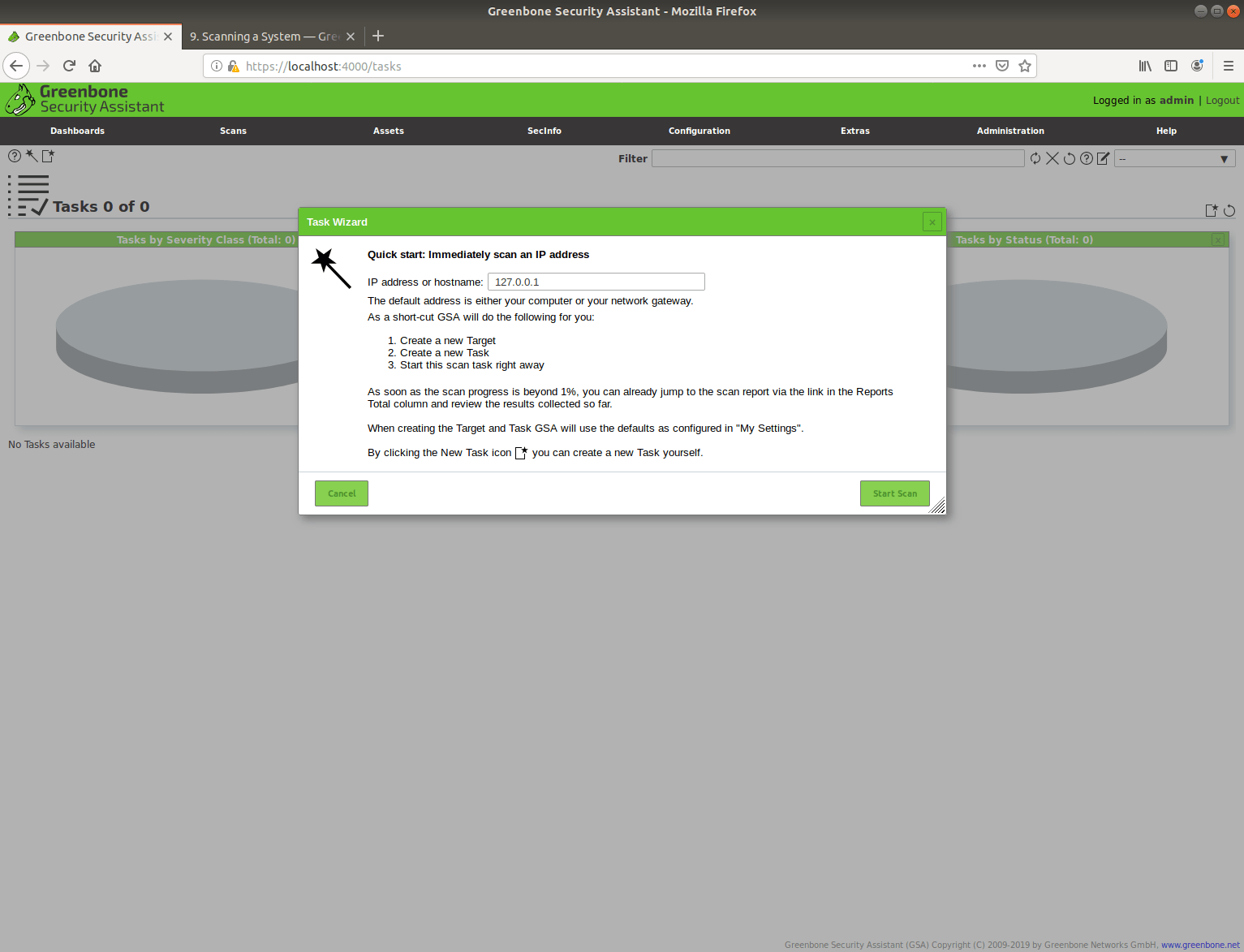

Lorsque la fenêtre de l’assistant de tâche apparaît, nous entrerons l’adresse IP de notre hôte. Comme nous n’utilisons qu’une seule machine, nous analyserons notre hôte local. Pour ce faire, confirmez que 127.0.0.1 est entré. Sinon, saisissez-le manuellement dans l’espace prévu.

Cliquez sur « Démarrer l’analyse » et attendez. Cela peut prendre quelques minutes, selon que vous avez utilisé une nouvelle installation d’Ubuntu ou une machine existante.

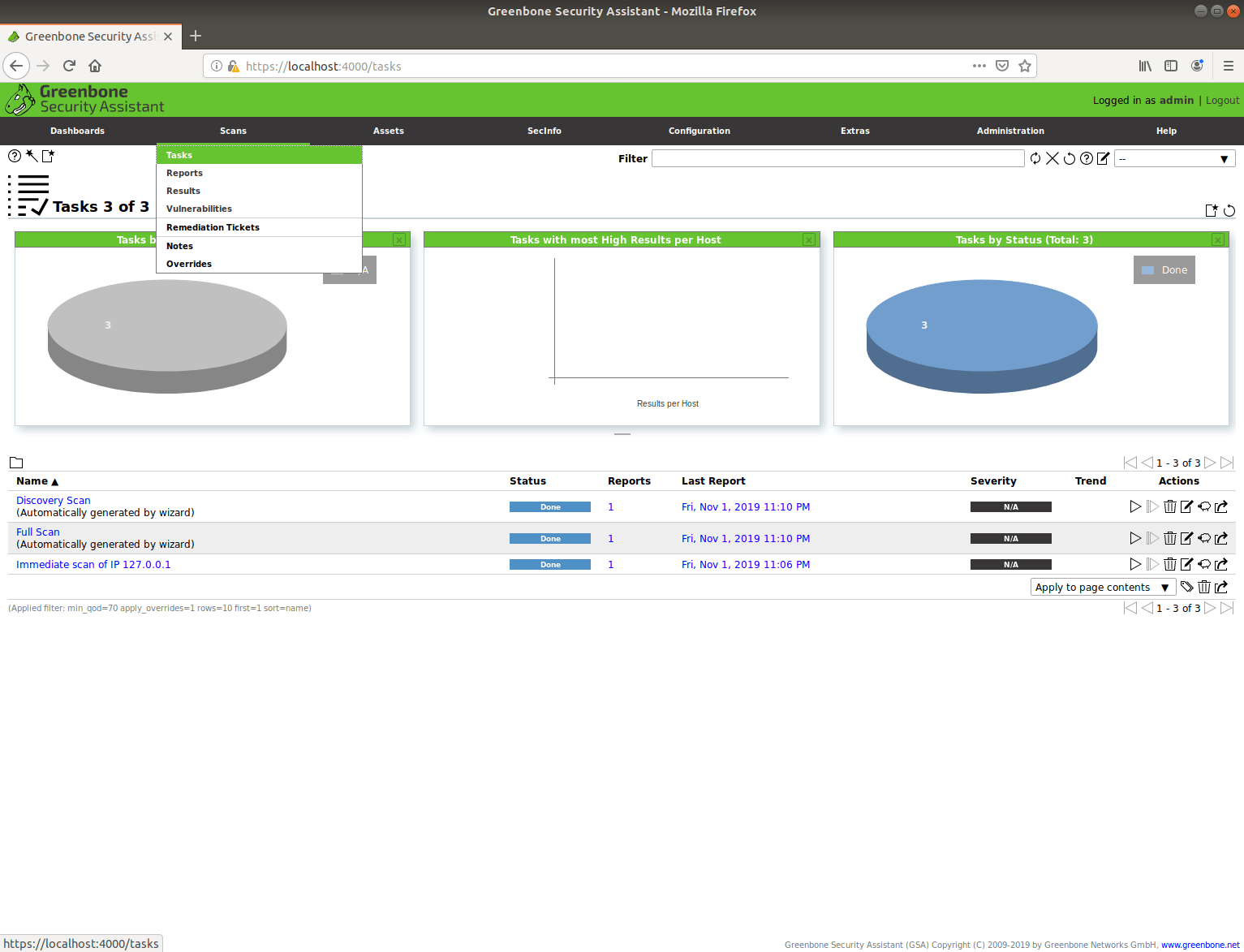

Une fois l’analyse terminée, vous verrez une page similaire aux notifications suivantes.

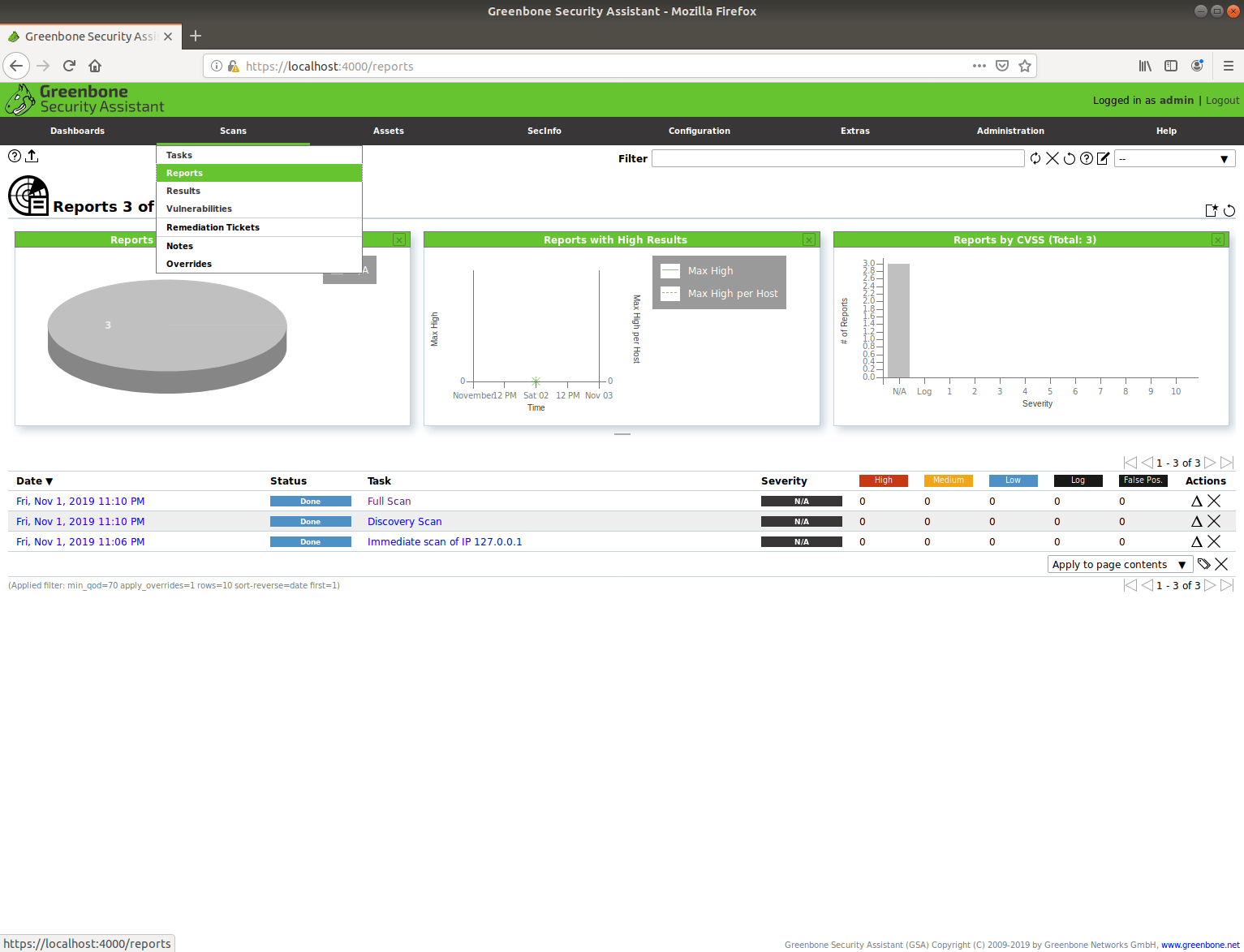

Maintenant, pour voir vos résultats, allez dans « Scans -> Rapports ». Étant donné qu’il s’agit d’une nouvelle machine de test, mes résultats n’ont aucun résultat. Si vous exécutez une analyse sur une machine existante sur votre réseau d’entreprise ou domestique, vous pouvez obtenir des résultats différents.

Pour conclure, nous venons de toucher la pointe de l’iceberg dans ce que GVM peut faire pour trouver les vulnérabilités du système. Je vous mets au défi de configurer différentes analyses et de découvrir des choses dont vous ignoriez peut-être l’existence. Vous serez surpris de ce que vous trouverez, je vous le garantis. Bonne numérisation !

Cet article est-il utile ? Oui Non