Bien qu’il existe de nombreux outils de surveillance réseau disponibles pour Linux, la plupart d’entre eux surveillent le trafic réseau vers et depuis votre ordinateur ou une interface particulière. Cependant, il y a des moments où vous voulez cerner un processus particulier qui utilise trop de bande passante, et il existe un outil, appelé NetHogs, qui vous permet de faire exactement cela.

Dans cet article, nous aborderons les bases de NetHogs ainsi que les fonctionnalités qu’il fournit.

Contenu

NetHogs

Selon la page de manuel de l’utilitaire, NetHogs est un petit outil « net top ». Au lieu de décomposer le trafic réseau par protocole ou par sous-réseau, comme le font la plupart des outils, il regroupe la bande passante par processus.

S’il y a soudainement beaucoup de trafic réseau, vous pouvez lancer NetHogs et voir immédiatement quel PID est à l’origine de cela, ce qui facilite l’identification des programmes qui se sont déchaînés et qui prennent soudainement votre bande passante. Étant donné que NetHogs s’appuie fortement sur « /proc », il ne fonctionne actuellement que sur Linux.

Télécharger/Installer

Les utilisateurs de systèmes basés sur Debian comme Ubuntu peuvent facilement télécharger et installer l’outil à l’aide de la commande suivante :

Si vous utilisez une autre distribution, vous pouvez consulter les détails fournis sur le site officiel de NetHog. Un autre point à noter est que l’outil nécessite libpcap et ncurses, alors assurez-vous que libncurses5-dev et libpcap0.8-dev sont installés.

Usage

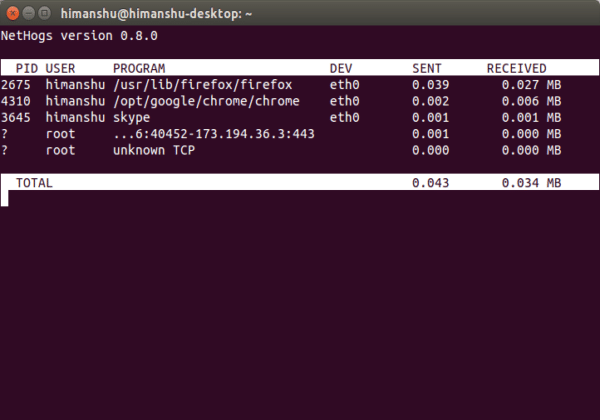

NetHogs est assez simple à utiliser ; exécutez simplement la commande nethogs sans aucune option de ligne de commande, et elle affichera la bande passante utilisée par chaque processus. Ce qui suit est l’instantané de la sortie produite par l’outil sur mon système :

Comme vous pouvez le voir sur la capture d’écran, l’outil NetHogs affiche des détails tels que le PID, le nom d’utilisateur, le processus, l’interface réseau utilisée et la vitesse à laquelle les données sont envoyées et reçues.

Définir un taux de rafraîchissement personnalisé

Par défaut, la sortie de NetHog est actualisée après un délai de 1 seconde, mais vous pouvez utiliser l’option de ligne de commande -d pour définir ce délai selon vos besoins. Par exemple, pour définir un délai de 3 secondes, utilisez la commande suivante :

Spécifier l’interface

Vous pouvez également demander à NetHogs de surveiller le trafic sur une interface réseau particulière en spécifiant le nom de l’interface sur la ligne de commande. Par exemple, pour surveiller le trafic sur eth1, vous pouvez utiliser la commande suivante :

Noter: vous pouvez utiliser l’option de ligne de commande -p pour renifler le trafic en mode promiscuité, bien que cela ne soit pas recommandé.

Raccourcis clavier

L’outil fournit également des raccourcis clavier que vous pouvez utiliser pour contrôler la façon dont la sortie est affichée. Par exemple, pendant que la commande est en cours d’exécution, vous pouvez appuyer sur la touche « m » pour modifier les unités dans lesquelles les données envoyées et reçues sont affichées – chaque fois que vous appuyez sur la touche, l’unité bascule entre kb/s, kb, b, et mb.

Voici un exemple où le trafic est affiché en Mo :

De même, vous pouvez appuyer sur « s » et « r » pour trier la sortie par données envoyées et reçues, respectivement. Et comme toujours, « q » est pour quitter la sortie.

Conclusion

NetHogs est idéal pour les cas où vous souhaitez attraper et tuer le processus qui fonctionne de manière inattendue en consommant beaucoup de bande passante. De plus, c’est un utilitaire open source, ce qui signifie que vous pouvez étudier son fonctionnement et même le personnaliser comme vous le souhaitez.

Avez-vous déjà utilisé NetHogs ou tout autre outil similaire ? Comment s’est passée votre expérience ? Partagez votre opinion dans les commentaires ci-dessous.

Cet article est-il utile ? Oui Non